文章分类

ISO 29100组织如何保护其隐私网络?

信息安全管理2015-10-27

介绍

在过去的几年中,由于许多涉及个人识别信息(PII)的信息安全事件影响到个人和组织,我们见证了巨大的创纪录损失。各种事件的一些例子涉及法律责任、身份盗窃和追回费用。因此,各组织应执行一项国际信息安全标准,为如何保护其隐私网络和个人信息基础设施提供指导,以配合处理个人信息基础建设的信息和通信技术(ICT)使用的增加。

为了应对大公司、小公司和名人不断发生的隐私相关事件,2011年,ISO制定了ISO/IEC 29100隐私框架和ISO 29101隐私框架架构,为使用信息和通信技术系统保护个人身份信息PII提供了更高级别的框架。组织可以使用这些标准来设计、实施、操作和维护其ICT系统,从而通过行业最佳实践保护PII并改进组织的隐私计划。

个人识别信息是指可用于唯一识别、联系或定位个人,或可与其他来源一起用于唯一识别个人的任何信息。

PII示例包括:

- 名字和姓氏

- 位置信息

- 信用卡号码

- 年龄

- 犯罪记录

关于ISO/IEC 29100

ISO/IEC 29100旨在供参与设计、开发、采购、架构、测试、维护和操作信息和通信技术系统的个人和组织使用,其中PII的功能需要隐私控制。

此隐私框架的开发目的是帮助组织定义其隐私保护要求,这些要求涉及以下属性的所有信息:

- 通过指定通用隐私术语;

- 通过定义参与者及其在处理PII中的角色;

- 通过描述隐私保护注意事项;和

- 通过为IT提供已知隐私原则的参考。

尽管有几个与安全相关的现有标准,例如(ISO 27001、ISO 27002和ISO 27018等),ISO/IEC 29100更关注PII的处理。

信息和通信技术系统的复杂性不断增加,使得各组织难以确保其隐私得到保护,而随着个人信息基础设施的商业化使用率越来越高,如今实现遵守各种适用法律变得越来越困难。

因此,ISO/IEC 29100标准有11项实质性隐私原则(如下表所示),这些原则的制定考虑了适用的法律和监管、合同、商业和其他相关因素。所有这些原则都是由世界各地的一些国家、国家和不同的国际组织制定的。

除了这些原则可用于指导、设计、开发和实施隐私政策和控制之外,它们还可作为监督和测量组织隐私管理计划绩效基准和审计方面的参考点。

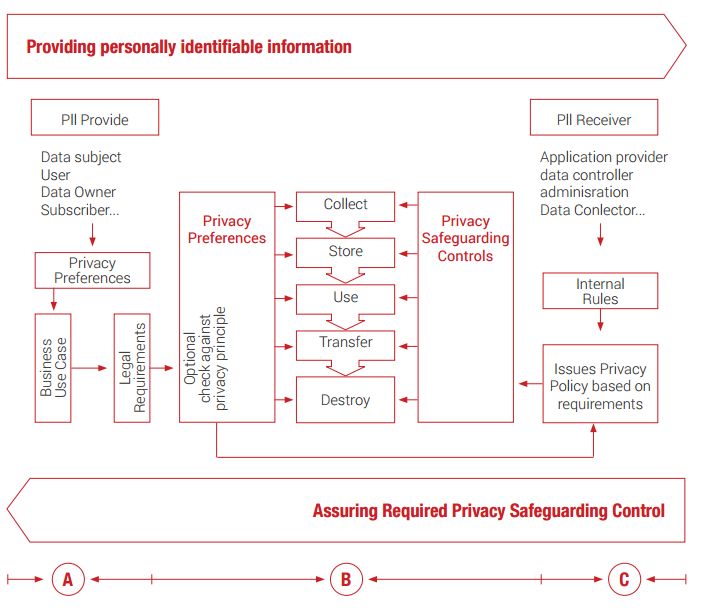

此外,包含ISO/IEC 29100隐私框架的基本要素如下图所示,该图摘自2007年在瑞士卢塞恩举行的ISO/IEC/FIDIS/ITU-T身份管理标准联合研讨会的WG5。此外,该图显示PII提供者和PII接收者被认定为参与者。PII提供者可以是信息通信技术系统的用户、数据所有者或订阅者,而应用提供者或管理员称为PII接收者。隐私首选项由PII提供商设置,同时在信息生命周期中应用保护控制,包括信息的收集、存储、使用、传输和删除。

为什么保护PII很重要?

个人可识别信息可能包括仅供受限使用的非常机密的数据。他们的保护对于不披露信息可能导致许多后果的主要目的至关重要(见下一节)。组织保护其PII的主要原因如下:

- 保护PII主题的隐私

- 满足法律和法规要求

- 履行企业责任

- 提高消费者信誉,以及

- 减少安全漏洞的数量

Ponemon Institute报告称:“去年43%的公司发生了数据泄露,比一年前增加了10%。”

不保护PII的后果

此外,如果不认真考虑保护个人信息基础设施,许多组织可能会遇到会导致巨大成本的问题。当发生安全漏洞时,不仅信息会受到损害,而且还会导致多米诺骨牌效应,在这种情况下,您的客户或客户的客户可能会受到损害。这一破坏链将给组织带来许多意想不到的问题,例如罚款和法庭审判,利益相关者不满,灾难恢复成本急剧增加,最后但并非最不重要的声誉损害。以下是各组织最近发生的几起事件列表:

2014索尼图片娱乐黑客

2014年11月,包括员工信息、内部电子邮件、高管薪酬、未发布影片副本等在内的机密信息被曝光。据信,此次网络黑客事件已使索尼影业损失了约1500万美元的损害赔偿金。此外,信息泄露(尤其是员工之间的电子邮件)在许多知名名人之间造成了混乱,大量法庭审判被判刑。

2014年家得宝数据泄露

2014年9月,黑客闯入一个已安装的支付系统,导致5300万封客户电子邮件被盗,5600万个客户信用卡账户被盗。据信,为了克服这种情况,该公司为此花费了3400万美元。

2012年道明银行数据泄露

2012年3月,道明银行遭遇数据泄露,多达260000名客户的个人信息,如账户信息、社会保险号码等被泄露,导致625000美元的结算。

拥有隐私框架有什么好处?

实施和维护基于ISO/IEC 29100标准的隐私框架对处理个人身份信息的每个组织和个人都有着至关重要的好处,例如:

- 它是首选其他隐私标准化举措的基础,例如技术参考架构、特定隐私技术的使用、总体隐私管理、外包数据处理隐私合规性的保证、隐私影响评估和工程术语,

- 它定义了与所有个人识别信息和通信系统相关的隐私保护要求,

- 它适用于广泛的范围,并设置了一个通用的隐私术语,定义了处理PII时的隐私原则,对隐私特征进行分类,并将所有描述的隐私方面与现有安全准则相关联,

- 它与广泛实施的现有安全标准密切相关,

- 它从组织、技术、程序和监管的角度出发,从高层次上解决系统特定问题

- 它为处理个人身份信息提供了信息和通信系统要求方面的指导,以在国际层面上保护人们的隐私。

为什么要使用ISO/IEC 29100?

ISO/IEC 29100隐私框架是国际通用的其他相关标准的基础。换言之,本标准通过设置通用隐私术语和原则,将组织、技术、程序和监管事项考虑在内。它还列出了需要结合安全指南维护的隐私功能。

此外,隐私框架将有助于改善隐私,帮助维护良好的治理,减少与安全相关的间接成本,并作为一种良好的营销策略,以提高您在国际知名ISO标准下的信誉。

这些仅仅是每个组织都应该高度重视拥有在信息安全方面获得认证的安全专家的部分原因,这些专家拥有适当的知识和经验,能够将数据安全与公司的目标联系起来,此外还应在法律和法规要求下工作。

为什么PECB是一个值得选择的选择?

使用IMS2方法实施隐私框架

考虑到实施基于ISO/IEC 29100的隐私框架的良好记录的好处,使该提案更容易决定。

大多数公司现在意识到,仅仅实现一个通用的、“一刀切”的隐私框架是不够的。为了有效响应,在维护隐私框架方面,必须定制适合公司的框架。更困难的任务是编译一个隐私框架,以平衡标准的要求、业务需求和认证截止日期。

实施ISO/IEC 29100的蓝图并不适用于每一家公司,但有一些常见的步骤可以让您平衡经常发生的冲突要求,并为成功的认证审核做好准备。

PECB已经制定了实施隐私框架的方法(请参见下面的示例);“管理系统和标准的综合实施方法(IMS2)”,并以适用的最佳实践为基础。该方法基于ISO标准的指南,也符合ISO/IEC 29100的要求。

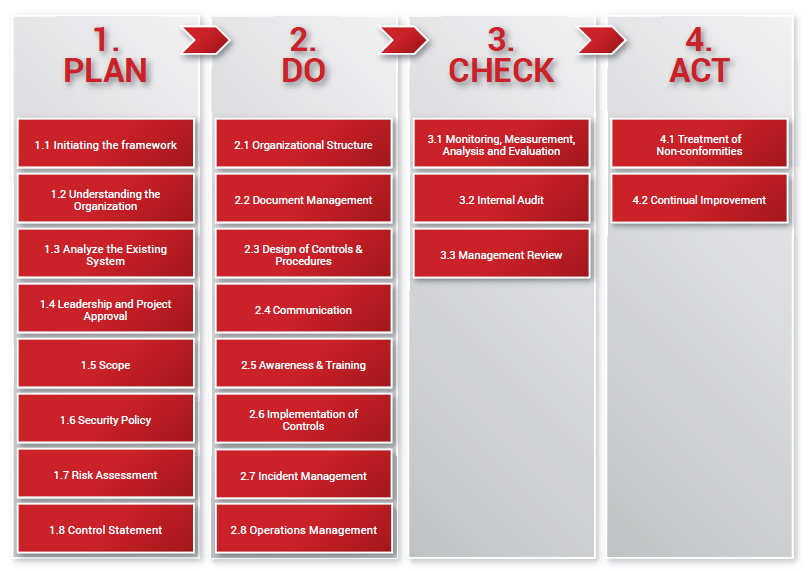

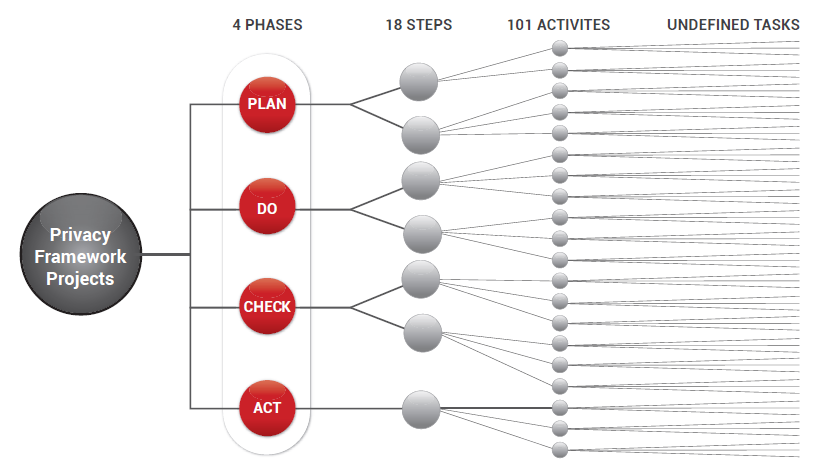

IMS2基于PDCA循环,该循环分为四个阶段:计划、执行、检查和行动。每个阶段有2到8个步骤,总共21个步骤。这些步骤又分为101个活动和任务。本“实践指南”考虑了实施项目从起点到终点的关键阶段,并为每个阶段提出了适当的“最佳实践”,同时指导您在开始ISO/IEC 29100之旅时获得更多有用的资源。

步骤顺序可以更改(反转、合并)。例如,管理程序或文件化信息的实施可以在组织理解之前完成。许多过程是迭代的,因为需要在整个实施项目中进行渐进式开发;例如,沟通和培训。

通过遵循结构化和有效的方法,组织可以确保它涵盖实施框架的所有最低要求。无论使用什么方法,组织都必须使其适应其特定环境(需求、组织规模、范围、目标等),而不是像食谱一样应用它。

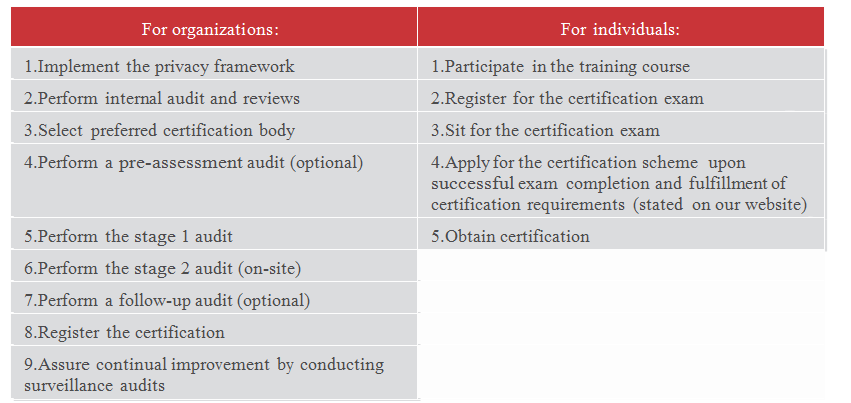

获得PECB认证的步骤

为确保组织或个人实现计划和预期结果,以下步骤将作为如何成为PECB认证的首席隐私实施者的指导。

有关更多信息,请访问ISO/TS 29100领先隐私实施者课程。

本文:https://cioctocdo.com/iso-29100-how-can-organizations-secure-its-privac…

- 登录 发表评论